封控如何部署

封控部署通常指的是安全防护措施部署的概念。要部署封控,您可以考虑以下步骤:

评估风险:首先,需要对需要保护的系统或资产进行风险评估,了解潜在的威胁和漏洞。

制定策略:制定封控策略,确定您需要采取的措施,以减轻风险并保护系统安全。

选择工具和技术:根据您的封控策略,选择适合的安全工具和技术,如防火墙、入侵检测系统(IDS)、入侵防御系统(IPS)等。

配置设备:对选定的安全设备进行配置,确保其能够有效地检测和阻止潜在的威胁。

培训人员:确保您的团队接受相关的封控培训,了解如何使用和管理安全设备。

监测和响应:建立监控机制,定期检查安全设备的日志和警报,及时响应任何安全事件。

定期评估:定期评估封控措施的有效性,对安全策略进行更新和调整。

以上是一般封控部署的一般步骤,实际情况会根据组织的需求和环境的不同而有所差异。希望对您有所帮助!如果您需要更多信息,请告诉我。

技术干货

Voyage AI 嵌入和重排器用于搜索和 RAG

进入 RAG(检索增强生成),它优化了大型语言模型的输出,提供了查询的上下文。Zilliz 和 Voyage AI 合作,使构建 RAG 管道变得简单,我们将在文章后面看到。Voyage AI 提供特定领域的定制嵌入模型和用于搜索的重排器。我们将在本文中讨论其中的一些。

2024-07-26

技术干货

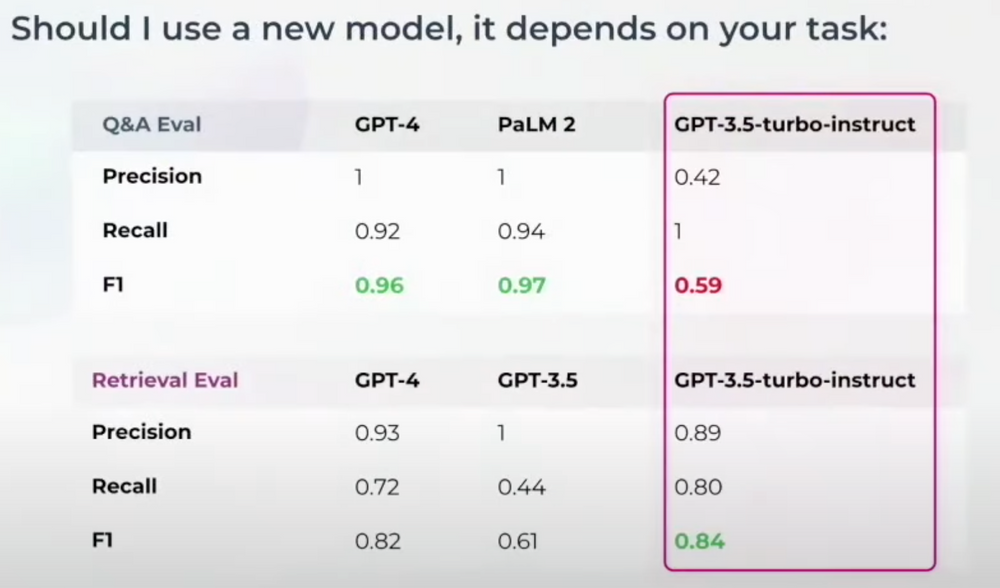

走向生产:LLM应用评估与可观测性

随着许多机器学习团队准备将大型语言模型(LLMs)投入生产,他们面临着重大挑战,例如解决幻觉问题并确保负责任的部署。在解决这些问题之前,有效评估和识别它们至关重要。

2024-07-26

技术干货

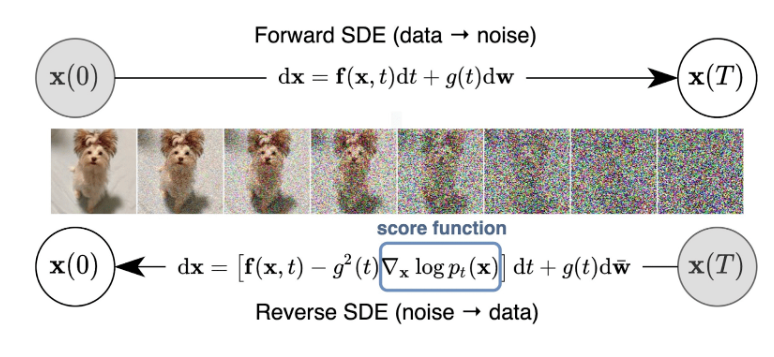

图像嵌入:增强图像搜索的深入解释

图像嵌入是现代计算机视觉算法的核心。了解它们的实现和用例,并探索不同的图像嵌入模型。

2024-07-26